Palo Alto Networks(派拓網絡):ChatGPT相關詐騙攻擊與日俱增

ChatGPT已經成為有史以來增長最快的消費者應用程序之一。Palo Alto Networks(派拓網絡)的威脅情報團隊Unit 42對與其相關的新注冊及搶注的域名進行監測后發現,隨著ChatGPT的熱度居高不下,犯罪分子也愈發趨于利用相關內容及域名進行詐騙。

基于Unit 42的觀察,從2022年11月至2023年4月初,ChatGPT相關域名注冊量每月暴漲910%。期間,團隊從DNS安全日志中發現相關搶注域名的盜用增長高達17,818%。Palo Alto Networks(派拓網絡)的高級URL過濾系統每天監測到多達118個ChatGPT相關的惡意URL。

通過研究不同案例,Unit 42發現詐騙者的行騙手段層出不窮,其目的在于引誘用戶下載惡意軟件和分享機密信息。在OpenAI于今年3月1日正式公布ChatGPT的API后,利用其的可疑應用也隨之增加。因此,ChatGPT用戶需要時刻保持警惕,避免掉入仿冒聊天機器人設下的陷阱。

Palo Alto Networks(派拓網絡)的下一代防火墻和Prisma Access用戶可以通過采用高級URL過濾系統、DNS安全服務和WildFire惡意軟件防護引擎,抵御和ChatGPT相關的騙局威脅。這些安全服務已經涵蓋了包括域名、IP、URL和hashes在內的惡意指標。

ChatGPT騙局日漸增多

隨著OpenAI迅速崛起成為人工智能領域最著名的公司之一,Unit 42發現已經有攻擊者將“openai”和“chatgpti”用作域名,例如,openai[.]us、openai[.]xyz和chatgpt[.]jobs。

截至今年4月初,這類域名大多沒有惡意內容。但令人擔憂的是,它們并非由 OpenAI或其他真實的域名管理公司控制,一旦被濫用或成為不法分子的工具,那么威脅也會隨之而來。

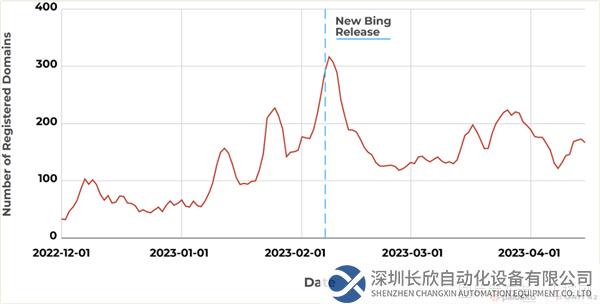

圖1展示了ChatGPT問世后相關搶注域名注冊的趨勢。研究期間,Unit 42注意到每天的域名注冊量發生顯著上漲。今年2月7日,在微軟發布新版必應后不久,就有超過300個與ChatGPT相關的域名被注冊。

圖1ChatGPT搶注域名注冊趨勢

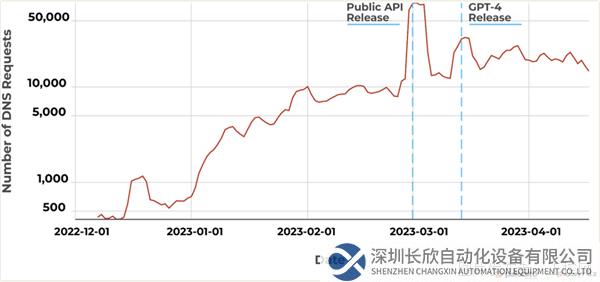

圖2的趨勢類似,對ChatGPT的接受和普及導致DNS安全服務日志紀錄明顯增加。

圖2ChatGPT搶注域名的 DNS 流量趨勢

Unit42還通過高級URL過濾系統進行了關鍵詞搜索。圖3顯示在OpenAI發布ChatGPT官方API和GPT-4的當天出現了兩個明顯的上升峰值。

圖3 含ChatGPT關鍵詞的惡意檢測趨勢

ChatGPT詐騙案例

Unit 42發現了多個仿冒OpenAI官方網站的釣魚URL。多數情況下,詐騙者會創建虛假網站,它們看起來與ChatGPT的官方網站十分相似,來誘騙用戶下載惡意軟件或分享敏感信息。

圖4展示了詐騙者用來發送惡意軟件的常見招數。用戶一旦點擊“下載 Windows 版本”的彈窗,就會在無意識的情況下下載特洛伊木馬軟件至其設備。

圖4 仿冒軟件:chat-gpt-online-pc[.]com

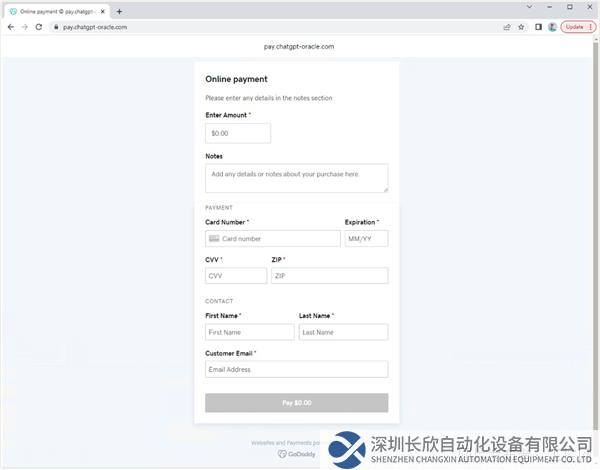

此外,不法分子還可能利用與ChatGPT相關的“社交工程”盜竊用戶身份和詐騙錢財。盡管OpenAI為用戶提供了ChatGPT的免費版本,但詐騙者會將受害人引導至虛假網站,聲稱用戶需要為這些服務付費。如圖5所示,偽造的ChatGPT網站試圖引誘受害人提供隱私信息,例如信用卡資料和郵箱。

圖5 金融詐騙:pay[.]chatgpt-oracle[.]com

Unit 42還注意到,一些詐騙者利用OpenAI的日益普及進行加密貨幣詐騙。圖6顯示的是通過濫用 OpenAI 標志和馬斯克的名字吸引受害人參加一項贈送加密貨幣的欺詐活動。

圖6 加密貨幣騙局:x2chatgpt[.]org

仿冒AI聊天機器人的風險

隨著ChatGPT成為今年最火爆的應用之一,市面上也出現了越來越多的仿冒AI聊天機器人應用程序。其中一些提供大型語言模型,還有的聲稱通過在3月1日公布的公共 API提供ChatGPT服務。然而,使用仿冒AI聊天機器人可能會帶來安全風險。

在ChatGPT API發布之前,已有數個開源項目允許用戶通過各種自動化工具連接到ChatGPT。由于一些國家和地區的用戶無法訪問ChatGPT,這些自動化工具和API創建的網站可能會吸引這些地區的大量用戶,但也同時為攻擊者提供了通過代理其服務謀取利益的機會。圖7就是一個提供付費聊天機器人服務的中文網站。

圖7付費聊天機器人服務:chatgpt[.]appleshop[.]top

事實上,無論是否免費,仿冒聊天機器人都不可信。它們很多是基于2020年6月推出的GPT-3創建,比GPT-4和GPT-3.5更弱。

此外,使用聊天機器人還存在另一個重大風險:它們可能會收集和竊取用戶提供的信息。換言之,提供任何敏感或機密資料都可能導致風險隱患。聊天機器人的回應也有可能被操縱給出錯誤答案或誤導信息。

在圖8中,搶注域名chatgptforchrome[.]com托管了ChatGPT Chrome擴展功能的介紹頁面,并使用了官方OpenAI擴展功能的信息和視頻。Unit 42下載了圖8中的“AI ChatGPT”擴展功能,發現它在受害人的瀏覽器中添加了一個后臺腳本,其中包含一個極具迷惑性的JavaScript。對該JavaScript的分析顯示,它通過調用Facebook Graph API竊取受害人的賬戶信息,并可能進一步訪問其社交媒體賬戶。其他研究人員也報告過類似涉及惡意瀏覽器擴展功能的活動。

圖8 ChatGPT擴展功能:chatgptforchrome[.]com

結論

隨著ChatGPT的使用日益廣泛,它也逐漸成為網絡犯罪分子的目標。數量急劇增加的ChatGPT相關新域名和網站都可能被用來行不法之事。

為了確保網絡安全,ChatGPT用戶需要警惕與ChatGPT有關的可疑郵件和鏈接,避免使用仿冒聊天機器人,應由官方OpenAI網站進入聊天室。

Palo Alto Networks(派拓網絡)的下一代防火墻和Prisma Access用戶可以通過采用高級URL過濾系統、DNS安全解決方案和防護引擎WildFire,遠離ChatGPT相關騙局的侵害。

同類文章排行

- 萬馬高分子助力,國內首條公里級大長度環保

- 主營產品有哪些?

- 購買后產品發什么快遞?

- 節能轉型,電機產業鏈有哪些變革性機會?

- 機器手臂的創新應用:輕薄短小、智能高效

- 更緊湊而高效的機器人世界

- 產品供貨周期需要多久?

- 當半導體碰上 AMR,來一場智能化的精彩

- 堅持科技是第一生產力

- 通向智能工廠的硬核技術,哪些和你有關?

最新資訊文章

- 英孚康是羅克韋爾的替代品?不止如此

- 歐洲航天局利用MVG設備大幅增強新型 H

- Profinet轉canopen網關連接

- DATALOGIC得利捷 | 物流之眼利

- 施耐德電氣與標領智能裝備強強聯合,共創電

- 【有現貨】KB-LS10N-C KB-L

- 華北工控打造網安專用主板,基于飛騰D20

- PLC通訊革新:EtherNetIP轉P

- 華北工控ATX-6152:高度集成化!提

- 巴斯夫成功完成Ethernet-APL試

- HRPG-1000N3 系列:1000W

- RQB60W12 系列:60W 1/4

- NPB-450-NFC 系列:450W

- VFD 系列:150W~750W 工業用

- NGE12/18 系列:12W/18W

- 工業現場ModbusTCP轉EtherN

- DJM / FT系列:12V/38~15

- SI06W8/DI06W8 系列:超寬壓

- NGE100 (U) 系列:100W 環

- LOP-200/300系列:200W &